Posted on 15 mai 2017.

Wannacry-ransomware Infection Map

Je n’avais pas prévu d’être interviewé par Hit West sur le sujet… mais suivez bien mon intervention entre Nekfeu et Zayn 🙂

Pour plus de détails, voir mes notes sur le sujet ci-dessous.

Extrait de l’article de Silicon.fr:

WannaCry est un ransomware dont la première version a été détectée pour la première fois le 10 février dernier par un chercheur de Malwarebytes.

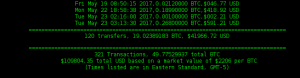

La souche a fait ses premiers pas lors d’une brève campagne menée le 25 mars dernier. Sa deuxième version, qui a démarré ses ravages massifs le 12 mai, conserve les caractéristiques essentielles d’un ransomware : l’envoi par un e-mail piégé, une pièce jointe (Word ou PDF) qui déclenche l’infection, un chiffrement des données (documents, images, musique et autres) et une demande de rançon en bitcoins afin de restaurer l’accès aux informations prises en otage (dans le cas présent, l’équivalent de 300 dollars).

Mécanisme d’infection des plus banals + remerciements NSA / ShadowBrokers pour la large diffusion (cf la clef de déchiffrement publiée le 8 avril 2017 dans un article des ShadowBrokers intitulé Don’t forget your base)

Heureusement Microsoft avait patché …

Microsoft Security Bulletin MS17-010 – Critical

Security Update for Microsoft Windows SMB Server (4013389)

Published: March 14, 2017

Version: 1.0

Vendredi 12 mai 2017: gros phishing avec ver qui chiffre les disques + exploitation des vulnérabilités NSA

Excellente synthèse de NoLimitSecu https://www.nolimitsecu.fr/wannacry/ et article de Troy Hunt

Validation Metasploit : https://www.rapid7.com/db/modules/auxiliary/scanner/smb/smb_ms17_010

Kill switch iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com = évitement de sandbox ?

Grosse blague de la découverte par erreur 22-year-old from south-west England who works for Kryptos logic, an LA-based threat intelligence company.

C’est une découverte accidentelle dans le sens où quand il a déposé le nom de domaine il ne savait pas que cela stopperait le ver (sous certaines conditions): https://www.malwaretech.com/2017/05/how-to-accidentally-stop-a-global-cyber-attacks.html

Il déclare même « My job is to look for ways we can track and potentially stop botnets (and other kinds of malware), so I’m always on the lookout to pick up unregistered malware control server (C2) domains. In fact I registered several thousand of such domains in the past years« .

Analyse par Virus total : https://www.virustotal.com/en/file/24d004a104d4d54034dbcffc2a4b19a11f39008a575aa614ea04703480b1022c/analysis/

https://www.endgame.com/blog/wcrywanacry-ransomware-technical-analysis

wcry

Du coup, je fais quoi ???

Synthèse des recommandations avec les outils que je maîtrise: Fighting WannaCry with Rapid7

Le meilleur point de départ est sans doute ce blog post publié le premier jour de l’attaque: https://community.rapid7.com/community/infosec/blog/2017/05/12/wanna-decryptor-wncry-ransomware-explained

Quelques points intéressants:

· Le projet SONAR nous donne des tendances sur les terminaux qui exposent le protocole SMB potentiellement vulnérable.

· Le projet HEISENBERG monitore également la recrudescence des scans, des attaques et des techniques

· Base de vulnérabilités: Nexpose intègre bien un check depuis le 14/03/2017 et qui couvre semble-t-il toutes les versions vulnérables (de XP à Windows Server 2016)

· Metasploit: Un module auxiliaire est intégré dans la base Metasploit. Pas de panique, ce n’est donc pas un exploit mais un bout de code non armé qui permet de tester si la machine est vulnérable et ainsi répondre à la question : est-ce que ma machine est correctement protégée ? Ce peut être intéressant lors de l’application d’une contre-mesure par exemple ou sans disposer de Nexpose, si un patch est correctement appliqué.

· Une recherche dans la base à partager : https://rapid7.com/db/search?utf8=%E2%9C%93&q=MS17-010&t=a

CVE pour template Nexpose:

CVE-2017-0143

CVE-2017-0144

CVE-2017-0145

CVE-2017-0146

CVE-2017-0147

CVE-2017-0148